黑产团伙利用Apache Struts 2漏洞及SQL爆破控制服务器挖矿

来源: 腾讯御见威胁情报中心

一、概述

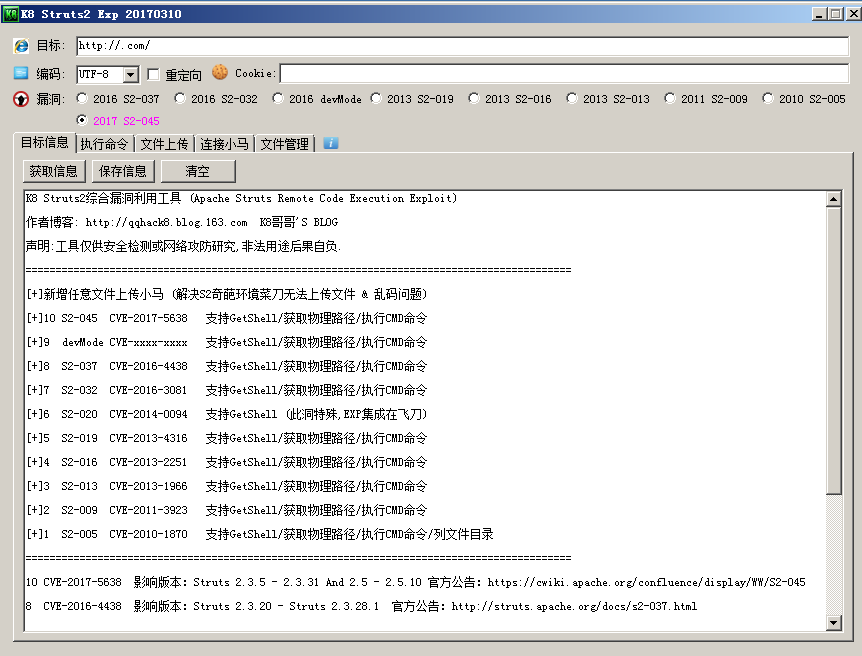

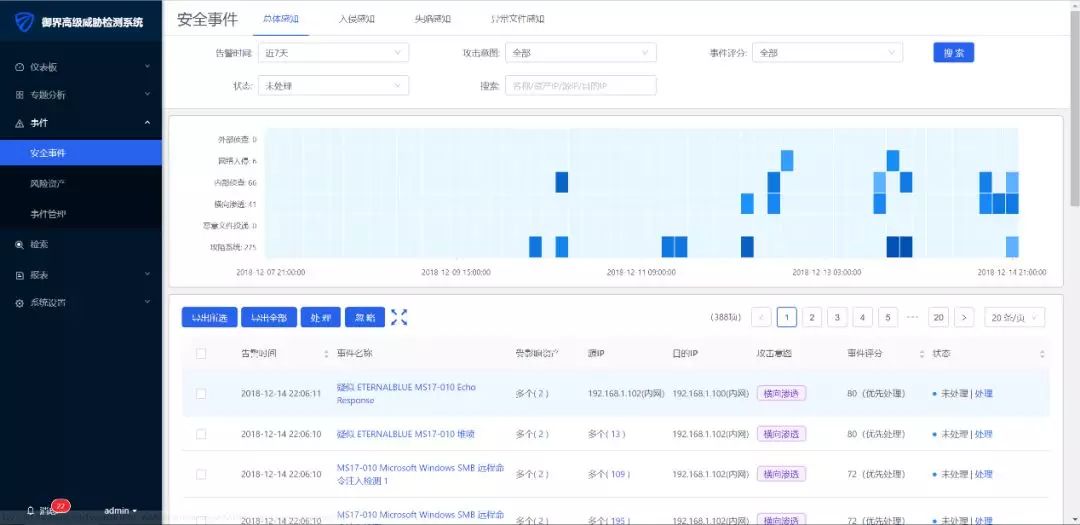

腾讯安全御见威胁情报中心监测到团伙利用Apache Struts 2远程命令执行漏洞(CVE-2017-5638)攻击windows服务器,从团伙使用的文件列表来看,主要通过爆破或漏洞利用进行攻击,且针对windows服务器,已控制服务器270台左右,被下发挖矿木马的服务器有44台,该团伙挖取门罗币已赚得3.5万元。

二、详细分析

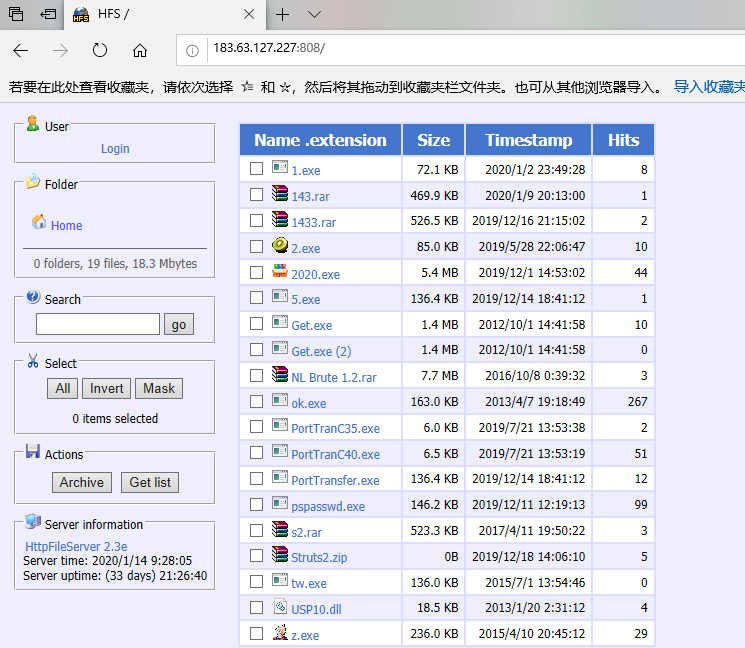

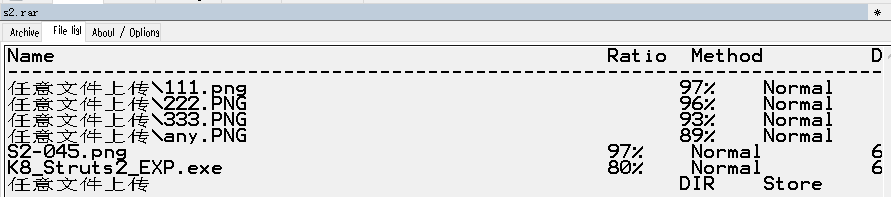

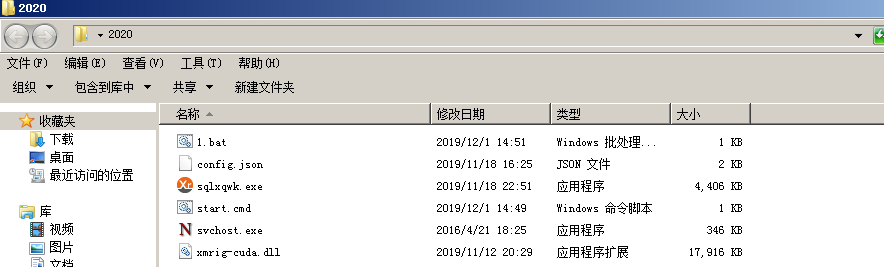

查看团伙HFS服务器文件列表,可以看到多个扫描爆破工具、漏洞利用工具、密码抓取工具、远程控制工具及端口转发工具。

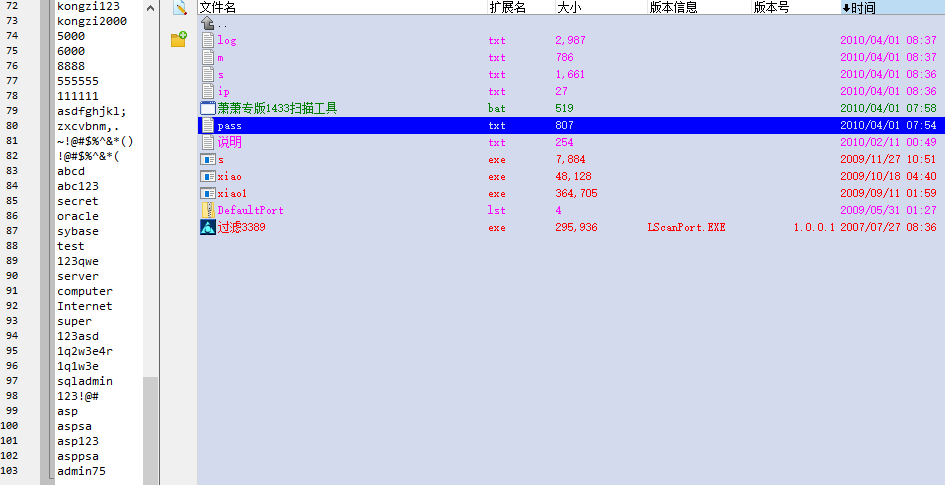

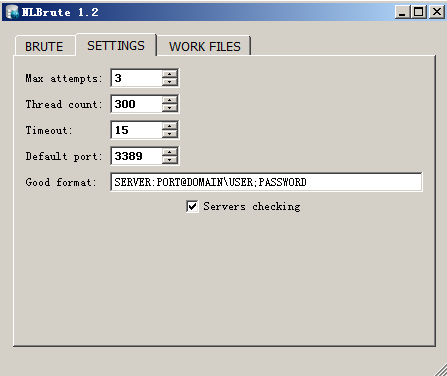

3389爆破工具NLBrute 1.2

S扫描器

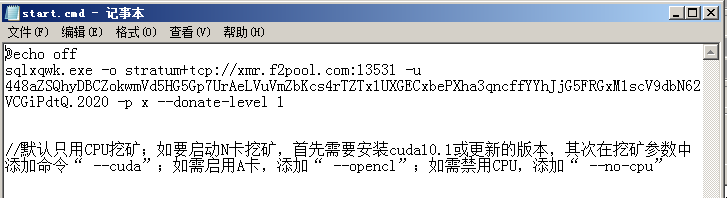

矿池: xmr.f2pool.com:13531

钱包:

8aZSQhyDBCZokwmVd5HG5Gp7UrAeLVuVmZbKcs4rTZTx1UXGECxbePXha3qncffYYhJjG5FRGxM1scV9dbN62VCGiPdtQ

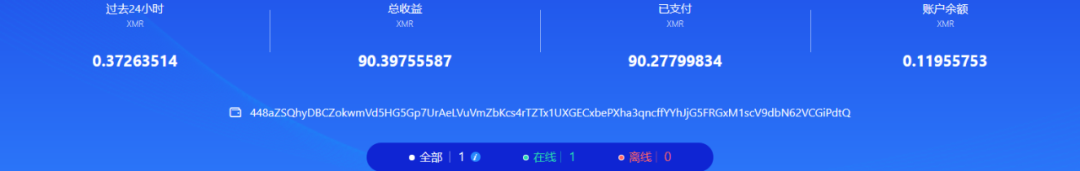

目前已经挖到90个XMR,市值约35886人民币

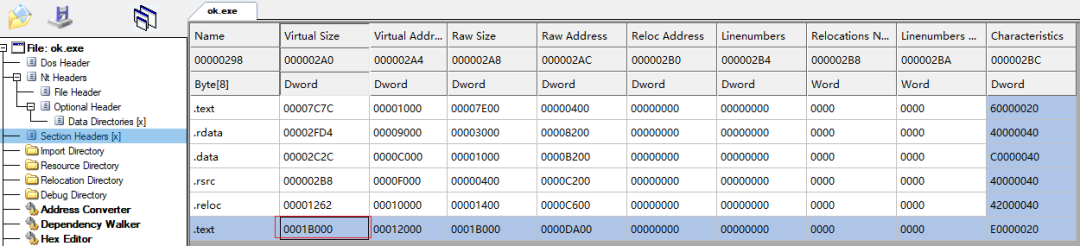

端口转发工具ok.exe被ramnit蠕虫病毒感染

黑客服务器上的端口转发工具已经被ramnit感染,入口点被修改在最后一个.text节

Ramnit C2: 82.112.184.197:447,45.55.36.236:447,8.7.198.46:80

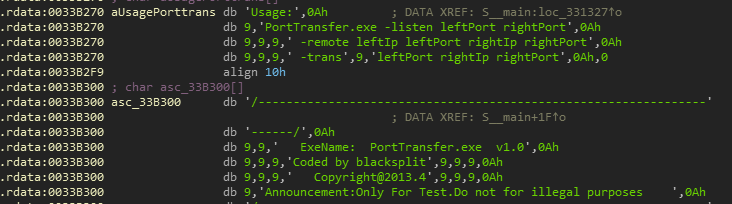

去掉ramnit感染代码后,实际上是一个端口转发工具

所以被入侵的windows服务器也同样会被感染Ramnit蠕虫病毒。Ramnit蠕虫病毒是影响 Windows 系统的计算机蠕虫。Ramnit感染可移动媒体,如USB驱动器,也隐藏在主引导记录中。主要感染.exe、.dll、.htm 和 .html 扩展名的文件。2015年高峰时期,Ramnit曾经感染过超过300万台电脑。

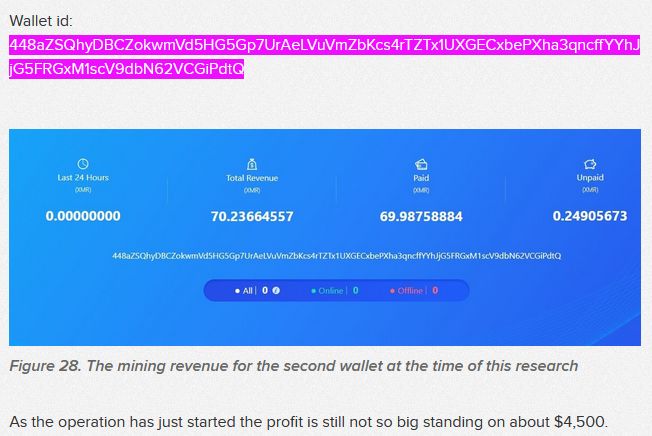

三、同源分析

根据钱包地址进行关联,可以关联到F5研究团队在去年3月公布的“CryptoSink”行动中批量的钱包一样,当时已经挖掘到70个门罗币,可见这次挖矿攻击活动仍然跟“CryptoSink”关系较大。

四、安全建议

针对该黑产团伙的特点,我们建议企业用户参考以下方法解除风险:

1、建议修改远程桌面默认端口,或限制允许访问的IP地址;

2、升级Apache Struts 2至最新版,以修复安全漏洞。受影响版本Struts 2.3.5 – Struts 2.3.31, Struts 2.5 – Struts 2.5.10;

3、修改sqlserver密码,不要使用弱密码,弱密码非常容易被爆破入侵。SQL服务器被攻陷还可能导致严重的信息泄露风险。

IOCs

矿池: xmr.f2pool.com:13531 钱包: 48aZSQhyDBCZokwmVd5HG5Gp7UrAeLVuVmZbKcs4rTZTx1UXGECxbePXha3qncffYYhJjG5FRGxM1scV9dbN62VCGiPdtQ

URL hxxp://183.63.127.227:808/

MD5 fabd73f8bf2bc803703778457c068936 81c965ac62471ab62e85ca441d0031e6